If there’s something everyone is afraid of, it’s about watching their business website hack. But today, websites around the world are hacked every day. Hopefully, you are not one of those unfortunate souls who have to endure this horror. However, what if your website is hacked? Here’s an overview of what you should know …

Teie veebilehte võidakse häkkida mitmel moel

WordPressi rünnakud

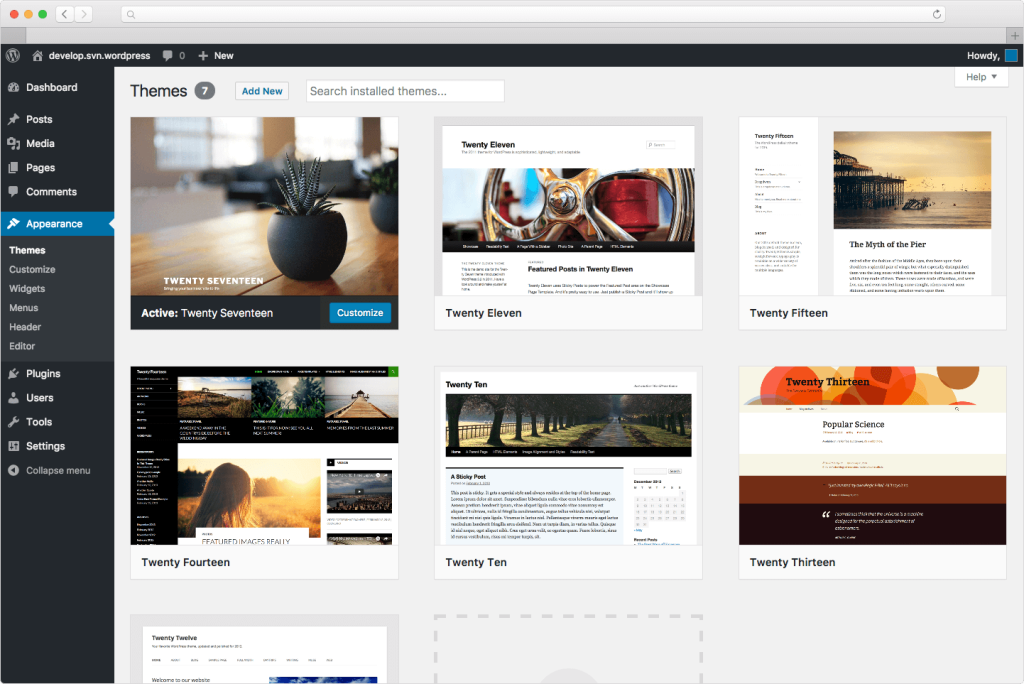

WordPress on praegu üks populaarsemaid sisuhaldussüsteeme maailmas. Hinnanguliselt on maailmas rohkem kui X miljonit WordPressi kasutajat. Seega on WordPress pidev sihtmärk üha rohkematele häkkeritele. Üks põhjus on see, et WordPressis leidub mitmesuguseid võimalikke haavatavusi.

Teemad

Iga WordPressi veebileht kasutab kujundusmallidena teemasid. Saadaval on palju nii tasuta kui ostmiseks premium-teemasid. Kuid sageli, kui kasutatakse registreerimata veelehe teemasid, muutub veebileht kohe haavatavaks. Selle põhjuseks on asjaolu, et volitamata teemadel pole juurdepääsu arendajate turbevärskendustele.

Pistikprogrammid

Pluginad ehk pistikprogrammid on WordPressi kasutajate seas samuti populaarne element. Seda seetõttu, et pistikprogrammid võimaldavad mugavat funktsionaalsust. Kuid pluginaid peavad arendajad regulaarselt värskendama. Sageli tähendavad vananenud pistikprogrammid parandamata turvaauke. See omakorda annab ründajatele suurepärase võimaluse veebilehe hõivamiseks.

WordPressi haavatavused

Muidugi pole asi ainult teemades ja pistikprogrammides. WordPress ise võib haavatavusi luua. Kui jätta need tähelepanuta, võivad haavatavused samuti põhjustada turvaauke.

SQL-i süstimine

Struktureeritud päringukeele (SQL) haavatavused on häkkeritele veebilehele ligipääsemiseks üheks levinumaks viisiks. Tavaliselt juhtub see siis, kui ei kaitsta SQL-i päringuid andmete hankimisel andmebaasist.

Õngitsemine

Tegemist on juhtumiga, kus kasutajaid petetakse registreerima teavet seaduslikul veebisaidil. Tegelikkuses on see võltsveebileht, mida ründajad kasutavad tundliku teabe hankimiseks. Seda teavet saab kasutada veebilehele juurdepääsu saamiseks ja selle ohustamiseks.

Ohustatud paroolid

Tegu on täpselt sellega, mis kirjas. Üks kõige elementaarsemaid, kuid elutähtsaid turvameetmeid, mis on suunatud meie digitaalsele tegevusele, on süsteemides tugevate paroolide seadmine. Kuid enamus jätab selle tänapäeval tähelepanuta. Lõpuks on lihtsamaid paroole kergem meelde jätta. Siiski saavutate lihtsuse oma veebilehe turvalisuse hinnaga.

Sisse häkitud? Mida ma pean tegema

Olgu, kuid mida täpselt teha, kui teie veebilehte häkitakse? Kõigepealt on oluline sügavalt sisse hingata ja mitte paanikasse minna.

Kahjustuste kontroll

Enne häkkimisse süvenemist peaksite veebilehe karantiini panema. Esimene samm on viia veebileht võrguühenduseta režiimi ning ideaaljuhul avada staatiline “hooldamisel” veebileht. Samuti oleks mõistlik pöörduda hostingu pakkuja poole. Rünnak võis mõjutada hostiteenuse pakkujat ja tõenäoliselt aitaks see rünnaku ulatust paremini mõista.

Haavatavuste skaneerimine

Laske oma veebimeeskonnal süsteemi skännida ja lüngad kohe üles leida. Siin on teie sõbrad haavatavuse ja viirusetõrje skännerid. Kui haavatavused on leitud, parandage need viivitamatult. Ideaalis kaasake turvameeskond (kui teil see on olemas) ja paluge neil seda tööd teha, kuna turvameeskonnad viivad protsessi üldjuhul põhjalikumalt läbi.

Administraatori süsteemid on hea koht alustamiseks. On võimalik, et ründajad võisid installeerida administratsioonisüsteemi nuhkvara, trooja hobuse või muid pahatahtlikke programme. Siin aitaksid viirusetõrje skännerid tuvastada, kas süsteem on ohvriks langenud. Hea oleks käivitada mitu skännerit, kuna viirusetõrjekontroll võib mõnikord anda valepositiivseteid tulemusi. Lisaks on mõistlik skännida ka veebiserver koos kõigi seadmetega, mida lehel uuenduste postitamiseks kasutatakse.

Samuti oleks arukas kontrollida nõrkade paroolide olemasolu. Serverilogide põhjalik uurimine võib viidata kahtlastele tegevustele, kui neid on. Näiteks mitu sisselogimiskatset eesmärgiga pääseda juurde administraatori kontole.

Nagu varem märgitud, on aegunud tarkvara veel üks võimalik lünk. Süsteemid nagu WordPress on teemade, pistikprogrammide ja muude tarkvarakomponentide värskendamise osas sirgjoonelised. Kuid muud süsteemid vajavad natuke analüüsimist.

Ründajad on suunatud ka selliste lubavate kodeerimispraktikate kasutamisele nagu avatud ümbersuunamised ja SQL-i süstimine. Kui praegune rakendus neid hõlmab, tuleb teha parandusi. See võib toimuda allkirjastatud ümbersuunamiste või SQL-i süstimise puhul parameetriliste SQL-päringute vormis.

Veebilehe puhastamine

Kui haavatavused on tuvastatud, järgneb puhastusprotsess. Ründajad võivad veebilehele jätta äsjaloodud URL-id. Kui veebileht on ühendatud Google’i otsingukonsooliga, saab neid tuvastada selle juhtpaneeli kaudu.

Nüüd järgneb serveri puhastamine. Siin taastatakse uusim varukoopia, mis tehti enne häkkimist. Pärast taastamist installitakse kõik saadaolevad uuendused/värskendused. Pärast seda muutke kõik asjakohased paroolid. Lisaks võimaldab mis tahes mittevajaliku tarkvara (nt pistikprogrammide või vidinate) eemaldamine paremat turvalisust ja tõhusamat hooldust.

Serverid tuleks samuti puhastada. Ideaaljuhul tuleks läbi viia värske paigaldus. Kui installimine on lõpule jõudnud, tuleks sisu puhta varukoopia kaudu kopeerida. Pöörake kindlasti tähelepanu, et failide õigused oleksid korras ja ärge kirjutage värskelt installeeritud süsteemifaile üle.

Viimaks tuleks enne lõpetamist kogu protsessi topelt kontrollida.

Veebilehe turvalisuse haldamine

Pole ühte võlutabletti, mis lahendaks kõik teie veebisaidi turvalisuse probleemid. Nagu praeguseks võiks olla selgunud, on turvalisus pidev protsess. Seda tuleb pidevalt kontrollida. Veebilehe turvalisuse oluliseks parandamiseks saab siiski teha mitmeid üsna elementaarseid tegevusi. Nende pikaajaline integreerimine annaks tulemuseks palju tõhusama veebilehe turvamehhanismi.

Kõigepealt ja mis olulisim, tehke regulaarselt varukoopiaid. Oma veebilehest varukoopiate tegemine annab teie veebi turvalisuse tagamiseks turvavõrgu. Olukorras, kus teie veebisait on ohustatud, osutuvad varukoopiad veebitoimingute taastamisel ülitähtsaks.

Järgmine samm on kehtestada nõuetekohane juurdepääsu taseme kontroll kõigile, kes veebilehele pääsevad. Kõigil ei pea olema administratiivseid õigusi. Teiseks annaks mitmefaktorilise autentimise lisamine täiendava kaitsekihi.

Teine viis veebi turvalisuse haldamiseks on veebilehe registreerimine otsingumootorites, näiteks Google Webmasteri töövahendites. See võimaldaks kasutajatel veebilehe heaolu jälgimiseks kasutada Google’i infrastruktuuri.

Liiga palju tööd? Pakume alternatiivi

Muidugi pole see veebilehe turvalisust silmas pidades veel kõik. Loodame, et see aitab teil oma veeb turvalisust hallata. Lõppude lõpuks peaks veebilehe turvalisuse haldamine olema tänapäeval iga organisatsiooni peamine prioriteet. Samas võib juhtuda, et see ülesanne tundub hirmutav või liiga aeganõudev. Olenemata põhjusest leidub ka alternatiivne viis asjaga tegelemiseks. Veebilehe turvalisuse säilitamise võib delegeerida turvalisusele spetsialiseerunud kolmandale üksusele. Selle peamine eelis on, et spetsiaalne turbemeeskond tegeleb julgeolekuküsimuste kontrollimisega, andes teile võimaluse keskenduda olulisematele äriasjadele. Lisaks muudab teadlikuma meeskonna kaasamine ka suhtumise turvalisusesse põhjalikumaks.

Today, there are many companies that deal with these types of situations on a regular basis. C-YBER is one of them. So, if you want to deal with the security of your website and make sure it is taken care of by a professional, please let us know.